INTRODUCCIÓN

Lo primero que le suele venir a uno a la cabeza cuando escucha el término «Criptología» son las palabras «secreto», «espía», «intriga», «conspiración» y otras similares. No es que esté uno mal encaminado, pero no es solo a eso a lo que hace referencia el término. De hecho, criptología procede de las palabras griegas kryptós y logós, esto es, oculto o secreto y ciencia o tratado, respectivamente. En definitiva, se trata de la ciencia que se ocupa de los secretos.

Así pues, desde un punto de vista general, podemos afirmar que la criptología se encarga tanto del diseño de los métodos que permiten transformar determinada información en algo secreto, como del estudio de la inviolabilidad de tales métodos. Dicho de otro modo, la criptología está formada por la criptografía y el criptoanálisis. La primera se encarga de la escritura secreta (esto es, la graphia) cuyo objetivo es que la información original solo la pueda conocer el destinatario autorizado; mientras que el segundo (es decir, el analysi) se ocupa de determinar hasta qué punto los métodos empleados para transformar la información en algo ilegible son difíciles de resolver para un adversario que intente conocerla.

A veces, y por abuso del lenguaje, en lugar de hablar de criptología hablamos solo de criptografía, pero entendiéndola como un todo que también abarca el estudio de la seguridad de los procesos empleados.

El objeto de este libro es mucho más amplio y extenso que limitar la criptología a los ambientes de espías o intrigas dado que, hoy en día, todos somos usuarios de esta ciencia, aunque no seamos conscientes de ello. Así pues, a lo largo de este libro no solo repasaremos algunos de los hechos y personajes más relevantes de la historia que hicieron de este antiguo «arte» una «ciencia», sino de las aplicaciones que hoy en día hacen uso de la misma, muchas de las cuales usamos a menudo.

En la actualidad, quienes trabajan en criptología son los que poseen conocimientos en física, ciencias de la computación o telecomunicaciones, pero sobre todo los que dominan determinadas parcelas de las matemáticas.

El objetivo básico de la criptología es garantizar la seguridad de la información, ya esté almacenada (papel, pendrive, disco duro, etcétera) o se transmita (entrega en mano, correo postal o electrónico, Internet, etcétera), de modo que esta seguridad posea las siguientes cualidades fundamentales: confidencialidad, integridad, autenticidad y disponibilidad. La confidencialidad tiene como fin conseguir que la información se mantenga en secreto y solo puedan acceder a ella quienes estén autorizados a conocerla. La integridad precisa que la información no pueda alterarse ni modificarse desde que se genera hasta que se recibe. Por su parte, la autenticidad requiere que el emisor de la información y el receptor de la misma (si lo hay), así como la información en sí, sean auténticos, es decir, que no haya ningún tipo de suplantación. Finalmente, la disponibilidad hace referencia a que la información siempre debe estar al alcance de quien tiene permiso para conocerla.

En general, el mensaje o información original que se desea proteger se conoce como «texto claro», mientras que el mensaje transformado cuyo contenido debe mantenerse en secreto es el «texto cifrado» o «criptograma».

Para conseguir el objetivo de la criptología mencionado antes, existen, fundamentalmente, tres métodos. El primero de ellos, el más sencillo, es el «método de trasposición». Este método consiste en reordenar las letras del texto claro para obtener el texto cifrado. Esta modificación consiste, de hecho, en construir un anagrama, puesto que las letras del texto claro son las mismas que las del texto cifrado. Dado que lo que se pretende es que el receptor de la información (y solo él) sea capaz de recuperar el texto claro a partir del texto cifrado, el anagrama resultante debe obtenerse siguiendo unas determinadas reglas, es decir, no puede generarse como una permutación aleatoria de las letras del texto claro. El peligro de someterse a unas reglas es que puede facilitar la tarea de un adversario que desee conocer la información secreta.

A modo de ejemplo, una posible regla de trasposición es la conocida como del «riel», que es fácil de recordar. La regla consiste en escribir el mensaje colocando las letras que lo forman, de modo consecutivo, en varias filas y columnas separadas, de modo que, si el riel tiene cuatro filas, el texto claro «REGLA DEL RIEL» se escribe como sigue:

|

R |

A |

R |

|||||||||

|

E |

D |

I |

|||||||||

|

G |

E |

E |

|||||||||

|

L |

L |

L |

El texto cifrado que resulta al leer cada una de las filas en orden es raredigeelll. Con el fin de unificar la notación, en la medida de lo posible, los textos en claro se escribirán en mayúsculas, así como la clave, en el caso de que exista, mientras que los textos cifrados irán en minúsculas y cursiva.

El «método de sustitución» cambia los caracteres del texto claro por otras letras o por símbolos, que pueden ser inventados. Si se hace así, la única forma de descifrar el texto cifrado es hacer uso del diccionario que relaciona los caracteres originales con los símbolos correspondientes. Es claro que tanto quien cifra el mensaje como quien lo descifra deben conocer tal diccionario; además, deberían ser los únicos en conocerlo y, por supuesto, debe ser lo suficientemente enrevesado como para que un adversario no pueda llegar a conjeturarlo. Un posible ejemplo de método de sustitución puede ser el de seguir la regla dada por el siguiente diccionario; de hecho, es el utilizado por Edgar Allan Poe (1809-1849) en su famosa novela El escarabajo de oro, que comentaremos con detalle más adelante:

|

A |

B |

C |

D |

E |

F |

G |

H |

I |

L |

|

5 |

2 |

- |

r |

8 |

1 |

3 |

4 |

6 |

0 |

|

M |

N |

O |

P |

R |

S |

T |

U |

V |

Y |

|

9 |

* |

“ |

. |

( |

) |

; |

? |

¶ |

: |

Con este diccionario de sustitución, el texto claro «EDGAR ALLAN POE» pasaría a ser 8r35(5005*. “8.

Finalmente, el «método de cifrado» consiste en cambiar las letras del texto claro por números siguiendo una regla conocida que no tiene por qué ser secreta, por lo que puede emplearse el código ASCII (American Standard Code for Interchange of Information), por ejemplo, y luego realizar determinadas operaciones matemáticas con tales números. Este código estándar asigna a cada letra o símbolo de los empleados en nuestra escritura habitual, un número (puede expresarse en decimal, binario o hexadecimal) entre el 0 y el 255.

A modo de ejemplo, para cifrar el mensaje «cifrado», se puede codificar primero dicha palabra siguiendo el código ASCII, dando lugar al conjunto de números «99 105 102 114 97 100 111» (en este caso se ha escrito el texto claro en minúsculas y se ha utilizado su codificación correspondiente). El proceso de cifrado consiste en multiplicar por 23 cada uno de los números obtenidos, luego dividir cada producto entre 256 y finalmente considerar como resultado el resto de esa división. Para cifrar la «c», que se codifica como 99, se calcula 99· 23 = 2277 y al hacer la división de 2277 entre 256 se obtiene como cociente 8 y como resto 229. Por tanto, se puede escribir 2277 = 256· 8 + 229 y, entonces, la «c» se cifra como 229. Repitiendo este proceso para todos los demás números, se obtiene el siguiente mensaje cifrado: 229 111 42 62 183 252 249.

Para descifrar el criptograma y recuperar el mensaje original, se debe multiplicar cada uno de los números que forman el criptograma por 167, luego dividir el producto entre 256 y considerar como resultado el resto de esa división. Elegimos el 167 en el proceso de descifrado porque es el único número que cumple la siguiente propiedad: el resultado de multiplicarlo por el número utilizado en el proceso de cifrado, esto es 23 (23· 167 = 3841) y luego dividirlo por 256 da de resto 1 (3841 = 256· ١5 + 1). Dicho de otro modo, 23 y 167 son inversos entre sí con respecto a la división entre 256 (más adelante, en la sección 5.2, se explicará con más detalle por qué este proceso invierte las operaciones anteriores). Así, para descifrar el número 229 con la regla anterior, se obtiene lo siguiente:

229· 167 = 38243, 38243 = 256· 149 + 99.

Seguidamente se decodifica el 99 mediante el código ASCII y se llegamos a la letra «c». Para el resto de los números se procede de forma similar.

En la medida de lo posible, aunque no prometemos nada, evitaremos las matemáticas complejas, pero no renunciaremos a un uso básico y elemental de las mismas. No olvidemos que también las matemáticas forman parte de nuestra cultura y renunciar a ellas no deja de ser una falta de seriedad y de ética. De hecho, las matemáticas son el mejor lenguaje y la forma más clara de expresar determinados principios y propiedades relacionados con los algoritmos y, en particular, de aquellos en los que se basan los sistemas que transforman la información para hacerla ilegible. No se trata de construir matemáticas, dado que no se pretende convertir al lector en un criptólogo, sino de entenderlas y, por qué no, de disfrutar de cómo permiten llevar a cabo procesos realmente interesantes para lograr los fines que pretende la criptología. ¿Acaso renunciamos a leer poemas o novelas porque no seamos capaces de escribir ni los unos ni las otras? La falta de conocimientos básicos en matemáticas y, lo que es peor, la negativa a aprenderlos con la vana excusa de «es que yo soy de letras», puede llevar a una sociedad a tener graves dificultades para entender y construir procesos y razonamientos lógicos y rigurosos.

Es cierto que, tradicionalmente, el enmascaramiento de la información para convertirla en ilegible a los adversarios se consideraba un arte, sin embargo, esa consideración ha dejado de ser cierta en los últimos siglos, como veremos a lo largo de esta obra. De hecho, y a modo de anécdota, podemos señalar que entre las sesenta y cuatro artes mencionadas en el famoso libro Kama-sutra de Vatsyayana (escrito entre los siglos I y VI d. C.), que una mujer debía conocer para ser una buena esposa y compañera, como cantar, danzar, pintar, etcétera, se incluye el arte de saber comunicarse de modo secreto. En particular, el autor sugiere un método que consiste en separar el alfabeto en dos partes iguales, de modo que la primera mitad se empareje de forma aleatoria con la segunda y de esa manera a la hora de escribir una letra, se sustituya por la que tiene emparejada.

También es cierto que, en general, el ocultamiento de la información tenía otros fines mucho más decisivos. Así, si ya Alejandro Magno empleaba la escítala (artilugio que se presentará en el capítulo 2) para comunicarse de forma secreta con sus generales en el campo de batalla, otros artificios más o menos sutiles se han utilizado a lo largo de la historia para el mismo fin: transmitir información a los aliados y, simultáneamente, ocultarla a los adversarios.

La ocultación de la información se puede realizar de muchas maneras posibles, unas veces con mayor y otras con menor imaginación. En todo caso, no estamos hablando de la codificación de la información, tal y como se entiende hoy en día, sino de su cifrado. Los términos codificación y cifrado (o encriptación) han tenido un significado análogo a lo largo de la historia, pero conviene señalar algunos aspectos que son de interés para seguir de forma comprensible este libro.

Se entiende por «codificación» la transformación de un mensaje siguiendo las reglas de un código. Así, hace unos años usábamos el código Morse para transmitir mensajes de texto al codificar cada letra del alfabeto mediante una colección de puntos y rayas, que luego se transformaban en sonidos mediante pulsaciones en un telégrafo. Hoy en día empleamos otros muchos códigos: el de la circulación para visualizar información relativa a las carreteras y vías de transporte, los de barras unidimensionales o bidimensionales, como el EAN13 o el QR, para la gestión de mercancías o de mensajes cortos, los emoticonos (acrónimo de «emoción» e «icono»), que son símbolos elaborados mediante combinaciones de signos del teclado que representan expresiones faciales, estados de ánimo o el tono del mensaje. Por ejemplo, el emoticono :-| simboliza una cara seria; mientras que ;-) hace referencia a un guiño de complicidad.

En otras ocasiones la codificación está muy influida por el tipo de mensaje y el dispositivo empleado para la transmisión del mismo, como sucede con las conversaciones a través de las aplicaciones de mensajería instantánea, ya sea WhatsApp, Telegram, etcétera. En este caso, lo que prima es la rapidez y ahorro al teclear en el teléfono móvil. Así, en los últimos años ha surgido una codificación que puede resultar incómoda o incomprensible para quien no esté habituado a ella. De hecho, es frecuente ver mensajes llenos de expresiones sin aparente sentido que lo cobran cuando se hace uso de una especie de fonética en las mismas. Es el caso de, por ejemplo, las expresiones «xq», «xfa», «msj», «tb» o «tqm», que significan «porque» o «por qué», «por favor», «mensaje», «también» o «te quiero mucho», respectivamente.

Sin embargo, estos códigos, que nunca han tenido la intención ni fueron diseñados para ser secretos, tuvieron sus predecesores en otros que sí se diseñaron para ocultar información, como veremos en capítulos posteriores, de modo que solo quien conociera el código, podría recuperar el mensaje que había sido codificado mediante el mismo. En este caso, sí hablamos de códigos secretos, dado que su fin era hacer secreta la información a intercambiar.

También conviene señalar que a lo largo de la historia han aparecido adivinadores o numerólogos, esto es, personas que practican la numerología o la adivinación de supuestos mensajes ocultos o predicciones en diferentes textos. Cuando la numerología se aparta de su contexto y se liga al esoterismo y al ocultismo, es posible encontrar cualquier mensaje que uno desee dentro de un extenso texto. Basta con localizar las palabras que uno precise para construir el mensaje a su conveniencia.

En este sentido es destacable el caso de la Biblia. De hecho, Eliyahu Rips, un matemático nacido en 1948, afirmó haber encontrado en la Biblia varias afirmaciones relativas a asesinatos de personajes ilustres de la historia, eso sí, testimonios referentes a hechos pasados, como la muerte de JFK en 1963. El método consistía en seleccionar unas letras para formar palabras saltando letras intermedias. Como el valor del salto lo decidía el propio Rips, le bastaba con armarse de paciencia y hacer pruebas hasta formar palabras con el sentido que deseara.

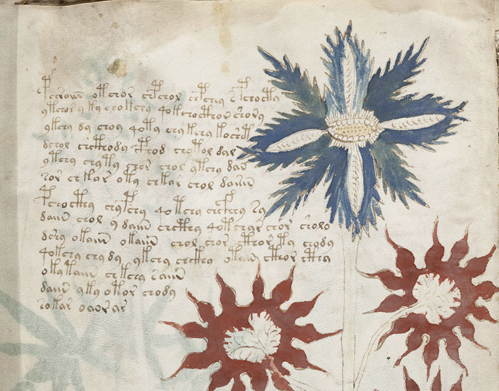

Por otra parte, a lo largo de la historia se han encontrado diferentes manuscritos que han tardado muchos años en ser legibles. Uno de los manuscritos de los que aún no se sabe su significado concreto o de qué tema trata es el llamado manuscrito Voynich, que consta de unas doscientas cuarenta páginas. Su nombre se debe al comerciante de libros antiguos que lo compró en Italia en 1912 y parece datar de principios del siglo XV. Actualmente se encuentra en la biblioteca de libros raros y manuscritos de la Universidad de Yale. Stephen Bax, profesor de lingüística aplicada de la Universidad de Bedfordshire presentó, en 2014, una investigación sobre este manuscrito, centrándose en la escritura y el lenguaje, proponiendo una decodificación de diez de las palabras y catorce de los signos y grupos. Sin embargo, poco más se sabe del mismo, excepto lo que se puede apreciar a simple vista (véase la Figura 1).

Figura 1. Página del manuscrito Voynich (ASC).

La forma de las aparentes letras con círculos, ganchos y filigranas recuerda más a un tipo de escritura élfica (como la que hemos podido ver en algunas películas de fantasía) que a un lenguaje natural. Lo cierto es que no se sabe si se trata de un lenguaje desaparecido, un código desconocido, un texto cifrado o simplemente un engaño sin más. Tampoco se sabe si se trata de un tratado de herbología (por los dibujos que contiene), de alquimia o de cualquier otra disciplina. El manuscrito nunca se ha podido leer, y ninguna de las hipótesis que se han barajado a lo largo de los siglos se ha podido verificar ni contrastar.

Un tipo de código que merece la pena destacar son los que podemos llamar «códigos encubiertos», en el sentido de que no son realmente secretos, dado que son códigos conocidos por determinados grupos de personas, en general numeroso, que tienen la intención de usarlo para comunicar información de modo secreto, aunque al hacerlo sean vistos u oídos por quienes los rodean. Nos referimos, por ejemplo, al denominado «lenguaje del abanico», las «señas» en juegos de naipes como el mus o la brisca, los «acrósticos», las «germanías» o argots, los mensajes acordados y radiados, en especial los emitidos por la BBC para la Resistencia francesa en la Segunda Guerra Mundial, partituras de música, etcétera.

A modo de curiosidad comentaremos con más detalle algunos de ellos. Así, el lenguaje de abanico (Jasso 2016) data de finales del siglo XVIII cuando se desarrolló una colección de movimientos y posiciones del abanico, que permitía tanto atraer admiradores como transmitir mensajes (en general de tipo amoroso). No todos los gestos tienen el mismo significado en los diferentes países, pero algunos de los más comunes se muestran en la Tabla 1.

|

Mensaje |

Gesto |

|

Guardar un secreto |

Cubrirse la oreja izquierda con el abanico abierto |

|

Negación |

Dejar el abanico sobre la mejilla izquierda |

|

Afirmación |

Dejar el abanico sobre la mejilla derecha |

|

Impaciencia |

Golpear repetidamente un objeto con el abanico |

Tabla 1. Muestras de mensajes con el lenguaje del abanico.

Por su parte, los acrósticos son composiciones poéticas formadas por varios versos cuyas letras iniciales, medias o finales forman un vocablo o una frase que, en ocasiones, pueden utilizarse para ocultar un secreto. Posiblemente el acróstico en castellano más conocido sea el de La Celestina, que oculta el nombre de su autor, Fernando de Rojas (ca. 1465-1541):

Fuertes más que ella por cebo la llevan:

en las nuevas alas estaba su daño.

razón es que aplique a mi pluma este engaño,

no disimulando con los que arguyen;

así que a mí mismo mis alas destruyen,

nublosas e flacas, nacidas de hogaño.

Donde esta gozar pensaba volando,

o yo aquí escribiendo cobrar más honor,

Otro ejemplo menos conocido, ligeramente diferente dado que en las misivas los mensajes se obtienen al leer una línea de cada dos, es la correspondencia mantenida entre Aurore Lucile Dupin de Dudevant (1804-1876), más conocida como George Sand, y Louis-Charles-Alfred de Musset (1810-1857), abreviado como Alfred de Musset, que, traducida, puede leerse como sigue:

Muy emocionada os lo digo: tengo

entendido que la otra noche usted tuvo

siempre unas ganas locas de hacerme

bailar. Recuerdo vuestra manera de

enlazar y me gustaría mucho que fuera

una prueba de que yo puedo ser amada

por usted. Estoy dispuesta a exhibirme

con afecto desinteresado y sin cálculo,

y si usted quiere verme

desvelar sin artificios mi alma

desnuda, decídase a visitarme.

La respuesta de Musset a Sand señala la forma de obtener el mensaje:

Cuando yo me prosterno en eterno homenaje,

¿Quieres que en un momento modifique mi rostro?

Tú que has turbado los sentidos de un hombre

que dios sembró en su corazón, solo para quererte

yo, que muero de amor con mi pluma en delirio

te escribo con palabras que no puedo decirte

haga tu vista caso de la primera; el verso, vale para

gozar, reunidos, del único bálsamo a mis males

Existen en la historia otros ejemplos similares a este, como la carta que el cardenal Richelieu, Armand Jean du Plessis (1585-1642), envió al embajador francés en Roma, a instancias de un monje de la Orden de San Benito, que le solicitó una misiva de presentación ante el embajador. La primera parte de esta carta, traducida libremente, es la siguiente:

|

M. Compigne, saboyano de nacimiento, |

hermano de la orden de San Benito, |

|

es la persona que os presentará esta carta, es |

como un pasaporte para llegar a vuestra protección; |

|

el hombre más |

discreto, más sabio y menos |

|

mediocre que conozco, |

y con el que he tenido el placer de conversar; |

|

durante largo tiempo, me ha solicitado |

que os escriba en su favor, y |

|

que le libre un certificado conveniente, |

así como una carta de crédito, |

|

a lo que al fin he accedido atendiendo más a sus |

méritos reales que a su |

|

importunidad, porque, creedme, señor, |

su modestia no es superada más que por su valía; |

|

me disgustaría os vieseis en el caso de |

descuidar el rendirle este servicio, por |

|

desconocer su verdadero carácter, |

y que |

|

como ha ocurrido con algunos de mis amigos |

fueseis inducido a error. |

Sin embargo, lo que el cardenal realmente quería transmitir al embajador es lo que se puede leer en la parte izquierda de la carta, una vez la doblamos por la mitad.

Una forma de mezclar un código con la poesía se debe a Muhámmad al-Mutámid (Abu I-Qásim al-Mu‘támid ‘alà Allah Muhámmad ibn ‘Abbad), rey de la taifa de Sevilla (1069-1090) y último rey abadí, que usaba nombres de pájaros en sus poesías para transmitir sus mensajes secretos, de modo que, si cada pájaro se asocia con su inicial, un amenazante mensaje, parafraseando el original, podría ser el siguiente:

El milano de la mañana teme al águila,

que, sin embargo, prefiere las bandadas de

tordos, o al menos a los azores o los loros

que, más que nada, temen a las ocas

Por su parte, las germanías son las jergas o formas de hablar de ladrones y rufianes, empleadas y formadas por palabras del español cuyo significado es distinto del correcto. Este argot ya se empleó en la literatura del Siglo de Oro español y es frecuente su uso en obras como el Quijote de Miguel de Cervantes Saavedra (1547-1616) o El Buscón de Francisco Gómez de Quevedo Villegas y Santibáñez Cevallos (1580-1645). A modo de ejemplo, gurapas significa «galeras», untar la péndola es equivalente a «sobornar», corbacho son «azotes», pelota es «mujer de una mancebía»; alfiler es «policía», tomona equivale a «ladrona»; ermita a «taberna»; sangre es «dinero», etcétera.

Hoy en día esta jerga sigue utilizándose en ambientes relacionados con el hampa. De hecho, aún se emplean términos como los que se muestran en la Tabla 2.

|

Término |

Significado |

|

Acarreo |

Robo en apartamento |

|

Abollar |

Dar muerte a otro |

|

Bordado |

Cicatriz prominente |

|

Cirigualla |

Marihuana |

|

Chichero |

Recipiente para hacer necesidades fisiológicas |

|

Dar capilla |

Oportunidad para decir o hacer |

|

Estuchero |

Que roba joyas |

|

Miguelito |

Persona ignorante e ingenua |

|

Parolin |

Mentira, engaño |

|

Ponciano |

Acusador, delator |

|

Sapa |

Cerradura fina de resorte |

Tabla 2. Algunos términos empleados en el mundo del hampa y su significado.

Existen otros manuscritos históricos de los que se tiene noticia y que, a diferencia del manuscrito Voynich, sí se han podido leer y conocer su contenido concreto una vez que han sido objeto de un estudio científico. Dado que estos manuscritos sí están relacionados con la criptografía y, en especial, con la codificación secreta, algunos de ellos los analizaremos más adelante por merecer especial atención debido a su relación con la ciencia que nos ocupa y por los personajes históricos implicados.

Con el paso de los años, los códigos secretos manuscritos se sustituyeron por códigos elaborados con máquinas mecánicas y electromecánicas y, mucho más tarde, por operaciones matemáticas y ordenadores, dando lugar al nacimiento de la criptología como ciencia. De todo ello iremos dando cuenta a lo largo de los capítulos que siguen.

De forma más precisa y una vez hecha ya la introducción a esta obra, corresponde ahora presentar el contenido de los restantes capítulos que componen este libro.

En el capítulo 2 abordaremos algunos aspectos de interés de lo que la historia nos cuenta sobre las diferentes formas de cifrar mensajes. Así, trataremos los primeros pasos de la criptología en las épocas de griegos y romanos, para seguir con las aportaciones que a esta ciencia hicieron otros personajes de la historia y las principales repercusiones que las guerras modernas, hasta la Segunda Guerra Mundial, han tenido en el desarrollo de la criptología. En el capítulo 3 trataremos de cómo la criptología ha influido a lo largo de diferentes épocas de la historia de España: la medieval, la moderna y la contemporánea, y de cómo personajes famosos, como los Reyes Católicos, Carlos V o Felipe II, hicieron uso de ella. El capítulo terminará con unas breves notas sobre el uso de la criptografía en Hispanoamérica y algunas máquinas cifradoras que se usaron en nuestro país. El uso de las máquinas de cifrado más destacadas y de mayor repercusión mundial será el eje del capítulo 4, donde presentaremos las máquinas más importantes que se comenzaron a utilizar a partir de la Segunda Guerra Mundial, siendo cómo no, la máquina Enigma la más conocida. Comentaremos sus propiedades y características, cómo la utilizaba el ejército alemán, y cómo los británicos, analizando los primeros resultados de los polacos, fueron capaces de descifrarla. También comentaremos la aparición de esta máquina en la guerra civil española. En el capítulo 5 comentaremos cómo es la criptología actual, donde resaltaremos las grandes diferencias entre la criptología histórica presentada hasta ahora y la que se usa hoy en día. Comentaremos los sistemas de cifrado actuales, tanto los llamados simétricos como los asimétricos; pero para ello, no habrá más remedio que tratar previamente algunas cuestiones matemáticas, sencillas, pero que son imprescindibles para poder entender cómo esta ciencia se ha desarrollado tanto y ha permitido que hagamos un uso cotidiano de la misma, a pesar de que no seamos muy conscientes de ello. Abordaremos, en el capítulo 6, los usos y aplicaciones actuales de la criptología. Entre otros, destacaremos los procesos de firma electrónica, el uso de las tarjetas de identificación, como el DNIe, y las llamadas tarjetas inteligentes, como las de pago bancario. También mencionaremos cómo podemos llevar a cabo el cifrado de mensajes y correos electrónicos haciendo uso de software de libre disposición, cuáles son las características más importantes de esas aplicaciones que usamos cientos de veces al día y que se han dado en llamar de mensajería instantánea, como WhatsApp, o cómo cada día hacemos un uso más extendido de esos pequeños dispositivos que forman lo que denominamos la Internet de las cosas. Para concluir el libro, hablaremos de la ciberseguridad y de los diferentes ataques informáticos de los que podemos ser objeto, como el phising o el ransomware, de cómo podemos protegernos de ellos y cómo generar contraseñas que sean más seguras que las que solemos utilizar y que ponen en peligro nuestros datos personales; de qué es la tecnología blockchain y qué tiene que ver esta tecnología con las llamadas criptomonedas, como bitcoin; y, finalmente, de las tendencias futuras de la criptología que han dado lugar a la llamada criptografía postcuántica y la repercusión que que en estas tendencias tiene el desarrollo de los ordenadores cuánticos.

Con todos estos contenidos pretendemos dar una visión global y muy general del estado de la ciencia de la criptología en la actualidad, de modo que el lector interesado pueda hacerse una idea de cómo la misma está íntimamente relacionada con muchas de sus actividades diarias.